Trotz Virenscanner, Browser-Schutzschild und E-Mail-Filter gibt es keine Garantie vor Malware-Infektionen. Hat man sich eine Schadsoftware erstmal eingefangen, dann ist es der Gau, wenn diese mit vollen administrativen Rechten auf dem System ihr Unwesen treiben kann. Mit Admin-Rechten ausgestattet kann sie sämtliche Einstellungen des Rechners ändern, Dateien und Programme löschen und andere Schadsoftware aus dem Internet nachladen. Und eine aggressive Schadsoftware tut genau dies.

Aber nicht nur ungebetene Gäste auf dem Rechner können das System beschädigen. Auch reguläre Benutzer können absichtlich oder unabsichtlich die Funktionsfähigkeit des Rechners beeinträchtigen, indem sie Konfigurationen ändern oder wichtige System- und Programmdateien löschen. Schlimmstenfalls kann der Rechner so auch komplett außer Gefecht gesetzt werden.

Um solche Szenarien zu vermeiden, hat Microsoft die Sicherheitsarchitektur von Windows erstmalig mit Windows Vista (Erscheinungsdatum Januar 2007) deutlich erweitert. Im Zentrum dieser neuen Sicherheitsarchitektur, die bis heute mit nur leichten Änderungen in allen folgenden Windows-Versionen zum Einsatz kommt, stehen Benutzerkonten und die Benutzerkontensteuerung. Ohne zu sehr in die technischen Details abzusteigen, erläutert dieser Artikel diese Begriffe und erklärt Ihre Funktionen im Rahmen des Windows-Sicherheitskonzepts.

Klassisches Element des Windows-Sicherheitskonzepts: Benutzerkonten

Stellen Sie sich vor, eine Schadsoftware löscht dank administrativer Rechte Ihre gesamte Festplatte oder Teile davon. Ohne Datensicherung bedeutet dies den Verlust der persönlichen Daten aus vielen Jahren – Bilder, E-Mails, Briefe, Musik – im schlimmsten Fall unwiederbringlich.

Bis Windows XP war ein solches Szenario sehr wohl vorstellbar. Unter XP hatte jedes Programm automatisch die Berechtigungen des ausführenden Benutzers. Eine Schadsoftware, die von einem Nutzer mit einem Administratorkonto – gewollt oder ungewollt – ausgeführt wurde, hatte somit vollen Zugriff auf das System. Da die meisten Nutzer aus Bequemlichkeitsgründen tatsächlich mit Administratorkonten unterwegs waren (und sind), war damit Unglück vorprogrammiert.

Benutzerkonten identifizieren einzelne Benutzer an zugangsbeschränkten IT-Systemen und weisen den Benutzern Berechtigungen und Zugangsrechte zu. Auf diese Weise kann ein einzelner Computer von mehreren Benutzern verwendet werden. Jeder kann seine eigenen Einstellungen verwenden (z.B. Desktophintergrund sowie Schriftgröße) und ein Benutzer muss nicht fürchten, dass seine Dateien durch einen anderen eingesehen werden können. Durch die diskriminierende Nutzerrechtevergabe lassen sich auch unterschiedliche Rollen definieren.

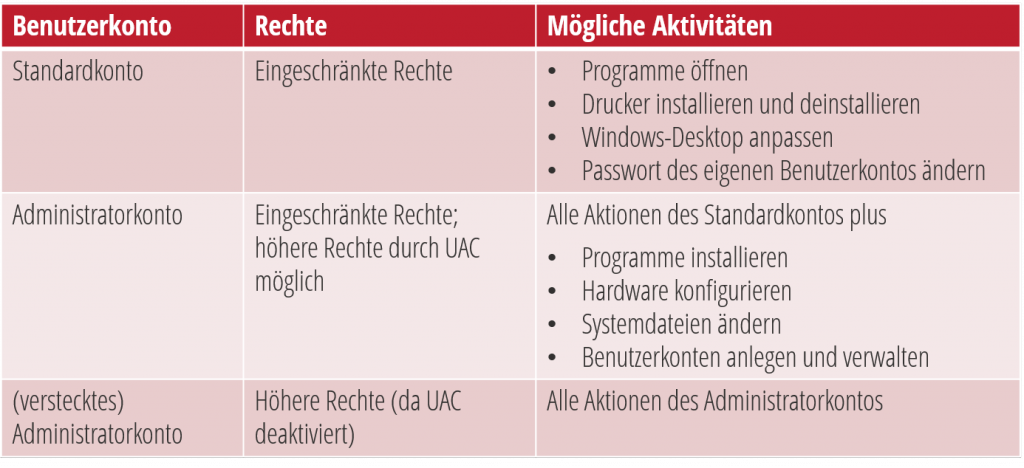

Schon seit frühen Windows-Versionen mit NT-Kernel (ab Windows 2000) wurde zwischen Standardkonten mit eingeschränkten Rechten und Administratorkonten mit höheren Rechten unterschieden. Eingeschränkte Rechte erlauben z.B. das Starten bereits installierter Programme, die Installation und Nutzung von Druckern sowie die Änderung des Windows-Desktops. Maßnahmen, die tiefer ins System eingreifen und dessen Sicherheit betreffen wie z.B. die Installation von Programmen, die Änderung von Systemdateien und die Formatierung der Festplatte, sind mit diesen Rechten nicht möglich. Dazu werden die höheren Rechte eines Administratorkontos benötigt.

Erweiterung der Windows-Sicherheitsarchitektur ab Windows Vista: Benutzerkontensteuerung

Mit Windows Vista wurden die Rechte der Administratorkonten angepasst und die Windows-Sicherheitsarchitektur um die Benutzerkontensteuerung (englisch: User Account Control oder UAC) ergänzt. Seit Windows Vista sind Administratoren nicht mehr automatisch mit vollem Systemzugriff ausgestattet. Nach dem Login am System verfügt ein Administratorkonto über die gleichen eingeschränkten Rechte wie ein normaler Nutzer. Will der Administrator Aktionen ausführen, die höhere Rechte erfordern, muss er dem zuständigen Programm diese höheren Privilegien explizit erteilen.

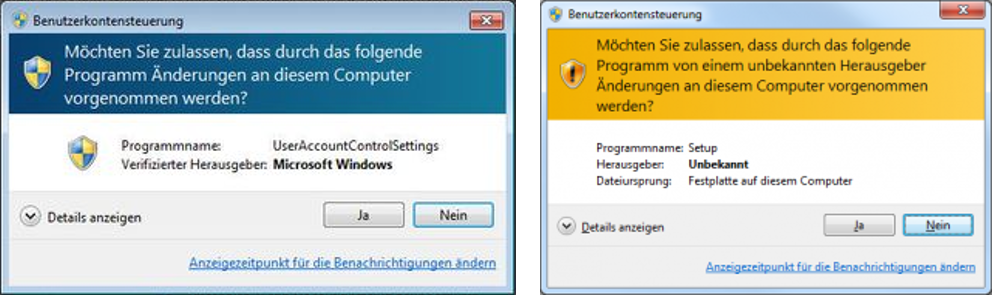

An dieser Stelle kommt die Benutzerkontensteuerung ins Spiel. Die Rolle der Benutzerkontensteuerung war und ist die einer zusätzlichen Kontroll- und Autorisierungsinstanz für die Vornahme kritische Systemeingriffe. Die Benutzerkontensteuerung benachrichtigt den Nutzer über eine anstehende Änderung und bittet um Erlaubnis, dass ein Programm Änderungen am System vornehmen kann. Den entsprechenden Benutzerkonten-Dialog hat wohl jeder schon mal gesehen, der Programme auf einem neueren Windows-Rechner installiert hat (siehe Abbildung). Erst wenn diese Erlaubnis erteilt wurde, erhält das Programm die benötigten Rechte zur Durchführung der geplanten Aufgabe. Sollte die Benutzerkontensteuerung eine solche Nachricht aus heiterem Himmel bringen und kann zudem der Programmname und der Hersteller nicht nachvollzogen werden, dann sollte die Erlaubnis verweigert werden. Auch kann der Nutzer zusätzliche Informationen ob der Legitimität der Abfrage aus der Farbgebung der oberen Leiste des Benutzerkontenfensters ablesen: Eine blaue Leiste sind Steuerungsbenachrichtigungen von signierten, betriebssystemnahen Anwendungen. Eine gelbe Fensterleiste weist auf eine unsignierte Anwendung hin. Bei letzteren Benachrichtigungen ist also besondere Vorsicht anzuwenden. Auf diesem Weg kann Schadsoftware nicht mehr unkontrolliert auf einem System wüten. Wenn Sie sich unsicher sind, dann rufen Sie uns doch einfach an. Unsere Experten erreichen Sie unter +49 (0)6131 327070.

Grundsätzlich ermittelt Windows die Notwendigkeit von höheren Rechte durch den Abgleich der aktuellen Berechtigungen des Nutzers mit den benötigten Programmberechtigungen. Die benötigten Berechtigungen wiederum werden durch die systemseitig festgelegten Integrity Levels gesteuert. In Kontextmenüs erkennt man Aufgaben, die höhere Rechte und damit die Bestätigung der Benutzerkontensteuerung erfordern, am Wappensymbol der Benutzerkontensteuerung.

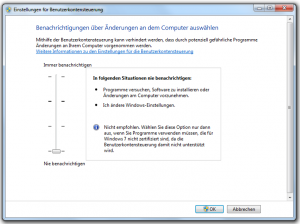

Das Konzept der Benutzerkontensteuerung ist jedoch weder besonders komfortabel, noch ist es unfehlbar. Wenn man viele Änderungen am System vornimmt, dann strapazieren die zahlreichen Benachrichtigungen die Geduld der Nutzer. Gerade nach der Einführung von Windows Vista stellten zahlreiche Nutzer die Benachrichtigungen der Benutzerkontensteuerung komplett aus (siehe Abbildung). Damit wird natürlich aber auch der zusätzliche Schutz der Benachrichtigungen deaktiviert. (Die Einstellungen der Benutzerkontensteuerung lassen sich über die Benutzerkonten in der Windows-Systemsteuerung modifizieren.)

Das Konzept der Benutzerkontensteuerung ist jedoch weder besonders komfortabel, noch ist es unfehlbar. Wenn man viele Änderungen am System vornimmt, dann strapazieren die zahlreichen Benachrichtigungen die Geduld der Nutzer. Gerade nach der Einführung von Windows Vista stellten zahlreiche Nutzer die Benachrichtigungen der Benutzerkontensteuerung komplett aus (siehe Abbildung). Damit wird natürlich aber auch der zusätzliche Schutz der Benachrichtigungen deaktiviert. (Die Einstellungen der Benutzerkontensteuerung lassen sich über die Benutzerkonten in der Windows-Systemsteuerung modifizieren.)

Das alte XP-Administratorkonto existiert noch im Verborgenen

Bei der Installation neuerer Windows-Versionen wird der User aufgefordert, ein Passwort für das Administratorkonto ‘Administrator’ zu verwenden. Später ist dieses Administratorkonto nicht in den Benutzerkonten der Windows-Systemsteuerung zu finden. Der Grund dafür ist, dass dieses Administratorkonto von Windows generell deaktiviert wird und nur über einen Kommandozeilenbefehl aktiviert und damit sichtbar gemacht werden kann. (Der Kommandozeilenbefehl zur Aktivierung: ‘net user Administrator /active:yes’. Zur Deaktivierung ‘net user Administrator /active:no’. Zur Ausführung des Befehls muss man die Kommandozeile selber ‘Als Administrator ausführen’.)

Für dieses Konto ist die Benutzerkontensteuerung standardmäßig deaktiviert. Aktiviert man das Konto und logt sich in dieses Konto ein, dann kann man in Windows schalten und walten, ohne von Benachrichtigungen belästigt zu werden. Für Systemadministratoren kann es also Sinn machen, dieses Konto ab und an zu verwenden. Andererseits sollte dann sehr behutsam im Internet gesurft und E-Mails benutzt werden, denn die Gefahren sind die gleichen wie mit der veralteten Windows XP-Sicherheitsarchitektur.

Fazit

Durch die Benutzerkontensteuerung hat sich das in der Einleitung beschriebene Risikoszenario deutlich verringert. Dennoch bleibt es weiterhin empfehlenswert, nur für originär administrative Aufgaben ein Administratorkonto und für alle anderen Tätigkeiten separate Standardkonten zu verwenden. Die Empfehlungen des Bundesamts für Sicherheit im der Informationstechnik (BSI) gehen sogar so weit, neben einem Konto für tägliche Arbeiten (z.B. E-Mails, Surfen, Texte verfassen) ein weiteres Standardbenutzerkonto für transaktionsbezogene Aktivitäten wie Online Shopping oder Online Banking zu verwenden.